Das phänomenale Wachstum bei der Einführung von Software-as-a-Service (SaaS) hat Unternehmen jeder Größe dazu veranlasst, ihre kritischen Daten in SaaS-basierte Anwendungen zu verlagern. Und da Angreifer dazu neigen, Daten zu verfolgen, um eine Sicherheitsverletzung herbeizuführen, liegt ihr neuer Schwerpunkt auf SaaS für Unternehmen. Der jüngste Midnight Blizzard-Angriff durch nationalstaatliche Akteure unterstreicht deutlich, dass dieser Trend gerade erst begonnen hat.

Ein interessanter Aspekt dieses Angriffs sowie anderer aktueller Angriffe auf SaaS besteht darin, dass die Angreifer eine Kombination aus traditionellen Angriffsvektoren nutzten, wie z. B. schlechten Haltungskontrollen rund um die Authentifizierung und neuen Angriffsvektoren, wie z. B. OAuth-basierten Anwendungen. Es ist erwähnenswert, dass dieser Angriffsvektor in letzter Zeit auch von opportunistischen Bedrohungsakteuren genutzt wurde, um sowohl BEC-Angriffe (Business Email Compromise) als auch Phishing-Angriffe zu automatisieren sowie Spam zu pushen und virtuelle Maschinen (VMs) für Krypto-Mining bereitzustellen. Dies unterstreicht die Tatsache, dass Angriffe auf SaaS-Apps nicht nur auf staatlich geförderte Gruppen beschränkt sind.

Die Anatomie eines OAuth-Angriffs auf SaaS-Apps

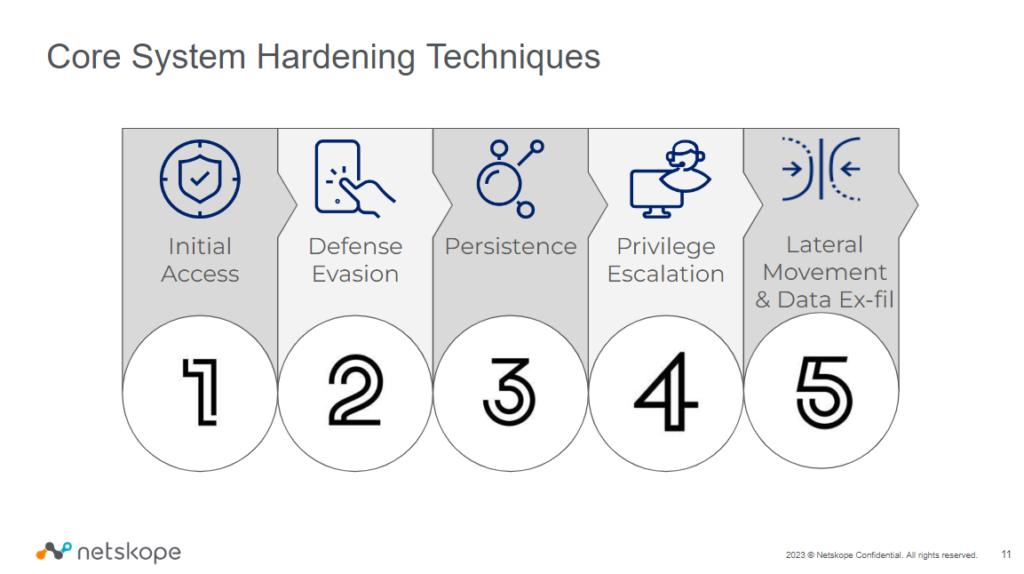

Schauen wir uns einige der Taktiken an, die Angreifer bei diesem Angriff anscheinend angewendet haben:

- Erstzugriff über Passwort-Spraying auf Test-Tenant-Konten.

- Umgehung der Verteidigung durch die Verwendung verteilter Proxys für Privathaushalte zusätzlich zur Begrenzung der Anzahl der Versuche, unter dem Radar von Systemen zu bleiben, die das Volumen solcher Umgehungsversuche im Auge behalten.

- Persistenz durch Gewähren des Zugriffs auf OAuth-Anwendungen, um den Zugriff aufrechtzuerhalten, auch wenn sie den Zugriff auf das Konto verlieren, das beim ersten Zugriff verwendet wurde.

- Privilegienausweitung mit der OAuth-Anwendung, um erhöhten Zugriff auf die Microsoft-Unternehmensumgebung zu gewähren.

- Lateral Movement über den erhöhten Zugriff der OAuth-Anwendung auf Exchange Online.

Während die Taktiken einem klassischen MITRE-Framework sehr ähnlich bleiben, haben sich die Techniken, die zur Durchführung des Angriffs verwendet werden, so weit entwickelt, dass sie die neue Angriffsfläche ausnutzen können, die von OAuth-Anwendungen offen gelassen wird.

OAuth-Anwendungen sind der neue blinde Fleck

Für einen Endbenutzer, der seine Aufgaben auf die einfachste und effektivste Weise erledigen möchte, sind OAuth-Anwendungen ein großer Segen, da sie es den Benutzern ermöglichen, ihre Anwendungen und Daten sehr einfach aus der von ihnen verwendeten SaaS-Anwendung heraus zu verbinden oder zu integrieren, indem sie einfach ein paar Befehle ausgeben. Nehmen wir zum Beispiel an, Sie arbeiten in Slack und möchten eine Verbindung zu Ihrem Google Drive herstellen, um bestimmte Daten zu erhalten. Die OAuth-App für Slack ermöglicht es Ihnen, den Zugriff auf Ihr Google Drive über ein OAuth-Token zu genehmigen und Ihre Anmeldeinformationen zu verwenden, um diese spezifischen Daten Ihres Interesses zu sammeln.

Du musst dich nicht mehr bei Google Drive anmelden und wirst zur Multi-Faktor-Authentifizierung (MFA) aufgefordert, wenn du die Daten ganz einfach direkt aus deiner Slack-Messaging-App heraus abrufen kannst.

Ähnlich wie das oben beschriebene Beispiel von Slack und Google Drive können Sie mit OAuth-Apps auch Ihren Kalender, Ihre HRMS-Konten, Ihre DevOps-Plattform, Ihr Gehaltsabrechnungskonto und andere Konten mit verschiedenen anderen SaaS-Apps verbinden.

Doch mit der Schönheit kommen Gefahren und mit Leichtigkeit auch Risiken.

Das einfache Onboarding von OAuth-Apps ohne Sicherheitsüberprüfungen ist ein solches Risiko. Diese Apps können von jedem Endbenutzer mit nur einem Klick bereitgestellt werden. Mit den Tausenden von OAuth-Apps, die auf öffentlichen Marktplätzen verfügbar sind, können Sie sich nur vorstellen, wie die einfache Bereitstellung das Risiko exponentiell erhöht, es sei denn, SaaS-Administratoren richten strengere Kontrollen ein.

Ein weiteres Risiko ergibt sich aus der einfachen Erstellung von benutzerdefinierten/internen OAuth-Apps mit den Low/No-Code-Frameworks, die die meisten SaaS-Anwendungen bieten. Diese Frameworks bieten einen Mechanismus für die Ausführung von Code und die Persistenz durch böswillige Akteure, wenn Konten kompromittiert werden, ähnlich wie beim Midnight Blizzard-Angriff. Da die meisten Unternehmen keine Überprüfungs- oder Überprüfungsprozesse für interne OAuth-Anwendungen haben, werden die Risiken weiter verschärft. Berücksichtigen wir auch den Mangel an Transparenz und Kontrolle über Benutzertransaktionen und die anschließende Exfiltration von Daten über die von Ihnen kontrollierten Grenzen hinaus.

Es gibt einige zusätzliche Risiken, die bei der Verwendung von OAuth-Token für Anwendungen nachverfolgt werden müssen, die durch Multi-Faktor-Authentifizierung (MFA) geschützt sind. Die erste ergibt sich daraus, dass OAuth-Token als temporäre Token für die Verwendung nach der Authentifizierung konzipiert sind und daher keine erneute Authentifizierung erfordern, sodass böswillige Akteure MFA umgehen können, sobald sie den ersten Zugriff erhalten. Das andere Risiko bei OAuth-Token besteht darin, dass sie, obwohl sie auf einem temporären Token-Design basieren, in den meisten Implementierungen oft unbegrenzt aktualisiert werden können, was böswilligen Akteuren dauerhaften Zugriff ermöglicht.

Und schließlich ist ein Hauptrisikofaktor das mangelnde Fachwissen des SaaS-Admin-Teams im Umgang mit Sicherheitsproblemen, die sich aus der Verwendung von OAuth-Apps ergeben. Die meisten SaaS-Administratoren sind sich der Risiken von OAuth-Apps nicht bewusst oder haben keine einfache Möglichkeit, die App zu überprüfen, bevor sie eine genehmigen.

So schützen Sie sich gegen OAuth-App-basierte Angriffe

Um diese Art von Angriffen zu verhindern, ist es sehr wichtig, Ihre SaaS-Anwendungsadministratoren zu schulen und mit ihnen zusammenzuarbeiten, den Status Ihrer SaaS-Anwendungen genau zu überwachen, ein Risikoprofil für OAuth-Anwendungen in Echtzeit zu erstellen und alle unsicheren und unnötigen Türen und Fenster zu beseitigen, die in Microsoft-Anwendungen vorhanden sind.

Im Folgenden finden Sie die wichtigsten Systemhärtungstechniken, die von einer guten SaaS-SSPM-Lösung (Security Posture Management) erzwungen werden und Ihnen helfen können, Ihre Microsoft SaaS-Anwendungen zu schützen.

Schauen wir uns die Techniken im Detail an:

- Erster Zugriff:

- Stellen Sie sicher, dass Sie benachrichtigt werden, wenn MFA- und Konfigurationswarnungen deaktiviert werden.

- Blockieren Sie die Legacyauthentifizierung.

- Stellen Sie sicher, dass Passwörter auf mobilen Geräten durchgesetzt werden.

- Erzwingen Sie die Komplexität, Rotation und den Ablauf von Passwörtern.

- Ausweichen der Verteidigung:

- Stellen Sie sicher, dass Microsoft 365-Überwachungsprotokolle aktiviert und überwacht werden, um Office 365-Teams bei der Untersuchung von Aktivitäten auf Anomalien und für routinemäßige Sicherheitsvorgänge oder forensische Zwecke zu unterstützen.

- Stellen Sie sicher, dass Microsoft Defender für Cloud Apps Protokollsammler bereitstellt, die die Protokolle automatisch sammeln und hochladen und dann eine Anomalieerkennung für gesammelte Protokolldaten durchführen.

- Aktivieren Sie die Richtlinie Advanced Threat Protection Safe Attachments so, dass sie den Schutz vor Schadsoftware erweitert, z. B. das Weiterleiten aller Nachrichten und Anhänge ohne bekannte Schadsoftwaresignatur an eine spezielle Hypervisorumgebung. In dieser Umgebung wird eine Verhaltensanalyse unter Verwendung einer Vielzahl von maschinellen Lern- und Analysetechniken durchgeführt, um böswillige Absichten zu erkennen.

- Beschränken Sie die Inhaltssynchronisierung in Ihren Microsoft-Apps, und setzen Sie die GUID (Globally Unique Identifier) Ihrer Domäne auf die Whitelist, um sicherzustellen, dass nur in die Domäne eingebundene und genehmigte Computer Daten zwischen Microsoft-Anwendungen und -Geräten synchronisieren können, um das Risiko von Datenlecks zu verringern.

- Aktivieren Sie Advanced Threat Protection (ATP) für SharePoint, OneDrive und Microsoft Teams, um sich vor versehentlichem Freigeben schädlicher Dateien zu schützen. Wenn eine infizierte Datei erkannt wird, wird diese Datei blockiert, sodass sie von niemandem geöffnet, kopiert, verschoben oder freigegeben werden kann, bis das Sicherheitsteam der Organisation weitere Maßnahmen ergreift.

- Stellen Sie sicher, dass alle Geräte so konfiguriert sind, dass sie gut durchdachte Gerätekonformitätsrichtlinien erfüllen.

- Persistenz:

- Stellen Sie sicher, dass Benutzer keine Microsoft Outlook-Add-Ins installieren können, da Angreifer häufig anfällige und benutzerdefinierte Add-Ins verwenden, um auf Daten in Benutzeranwendungen zuzugreifen. Wenn Benutzer Add-Ins selbst installieren können, können sie zwar auf einfache Weise nützliche zusätzliche Features erwerben, die in Microsoft-Anwendungen integriert sind, aber diese Benutzeraktion kann Risiken für Sie mit sich bringen, wenn sie nicht sorgfältig überwacht wird. Indem Sie die Möglichkeit eines Benutzers deaktivieren, Add-Ins in Microsoft Outlook zu installieren, verringern Sie die Bedrohungsfläche und minimieren das Risiko.

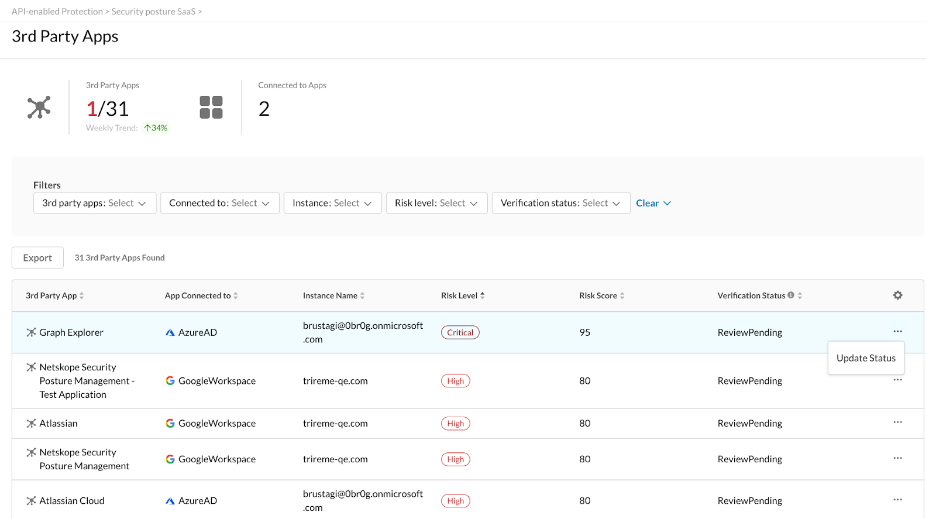

- Stellen Sie sicher, dass alle installierten OAuth-Apps über eine von Netskope berechnete Echtzeit-Risikobewertung verfügen, die unter den Schweregrad "Hoch" fällt.

- Stellen Sie sicher, dass OAuth-Apps nicht überprivilegiert sind, um den Identitätswechsel eines Benutzers zu ermöglichen.

- Schränken Sie die Erstellung oder Registrierung neuer Anwendungen ein, indem Sie die Berechtigung dazu für alle Benutzer innerhalb des Mandanten verweigern.

- Informieren Sie die Administratoren von SaaS-Anwendungen über die Risiken von OAuth-Anwendungen und stellen Sie ihnen eine leicht zu referenzierende Datenbank für solche Anwendungen zur Verfügung.

- Privilegien-Eskalation:

- Um das Risiko zu verringern, dass böswillige Anwendungen Benutzer dazu verleiten, ihnen Zugriff auf die Daten Ihrer Organisation zu gewähren, wird empfohlen, die Benutzereinwilligung nur für Anwendungen zuzulassen, die von einem überprüften Herausgeber veröffentlicht wurden, oder den Administrator die Berechtigungen erteilen zu lassen.

- Verhindern Sie, dass Benutzer ihre Zustimmung zu Anwendungen erteilen.

- Deaktivieren Sie die Möglichkeit, App-Rollenzuweisungen in OAuth-Apps zu ändern, um sicherzustellen, dass die Anwendung Benutzern oder SaaS-Apps keinen Zugriff auf Ressourcen gewährt, auf die sie keinen Zugriff haben sollten.

- Administratoren mit eingeschränkten Rechten sind Benutzer, die über mehr Berechtigungen als Standardbenutzer, aber nicht über so viele Berechtigungen wie globale Administratoren verfügen. Durch die Nutzung eingeschränkter Administratorrollen zum Ausführen der erforderlichen Verwaltungsarbeit wird die Anzahl der Inhaber hochwertiger und weitreichender globaler Administratorrollen reduziert, die Sie haben. Das Zuweisen von Benutzerrollen wie Kennwortadministrator oder Exchange Online-Administrator anstelle des globalen Administrators verringert die Wahrscheinlichkeit, dass ein globales Administratorkonto verletzt wird.

- Deaktivieren Sie die Ausführung benutzerdefinierter Skripts, um zu verhindern, dass Inhalte für die Ausführung von potenziell bösartigem Code in SharePoint hochgeladen werden, was zu einer Vielzahl von Sicherheitsproblemen führen kann.

- Lateral Movement & Datenexfiltration:

- Stellen Sie sicher, dass die Standardauthentifizierung für Exchange Online deaktiviert ist, während die moderne Authentifizierung für Exchange Online aktiviert ist.

- Blockieren Sie clientseitige Regeln, die E-Mails automatisch an externe Domänen weiterleiten. Die Verwendung von clientseitigen Weiterleitungsregeln zum Exfiltrieren von Daten an externe Empfänger ist ein zunehmend verwendeter Vektor für die Datenexfiltration durch böswillige Akteure.

- Stellen Sie sicher, dass eine DKIM-Signaturrichtlinie (DomainKeys Identified Mail) vorhanden ist.

- Stellen Sie sicher, dass gehostete Richtlinien für ausgehenden Spam- und Malware-Filter sowie Richtlinien für starke Authentifizierung, Web-Mailbox und Anti-Phishing vorhanden sind.

- Stellen Sie sicher, dass DMARC-Einträge (Domain-based Message Authentication, Reporting, and Conformance) für alle Exchange Online-Domänen veröffentlicht werden, da es mit Sender Policy Framework (SPF) und DomainKeys Identified Mail (DKIM) zusammenarbeitet, um E-Mail-Absender zu authentifizieren und sicherzustellen, dass Ziel-E-Mail-Systeme Nachrichten vertrauen, die von Ihrer Domäne gesendet werden.

- Stellen Sie sicher, dass die Überwachungsprotokollierung für den Postfachzugriff von Nicht-Besitzern aktiviert ist, um die Anmeldung bei einem Postfach sowie die Aktionen, die ausgeführt werden, während der Benutzer protokolliert ist, nachzuverfolgen.

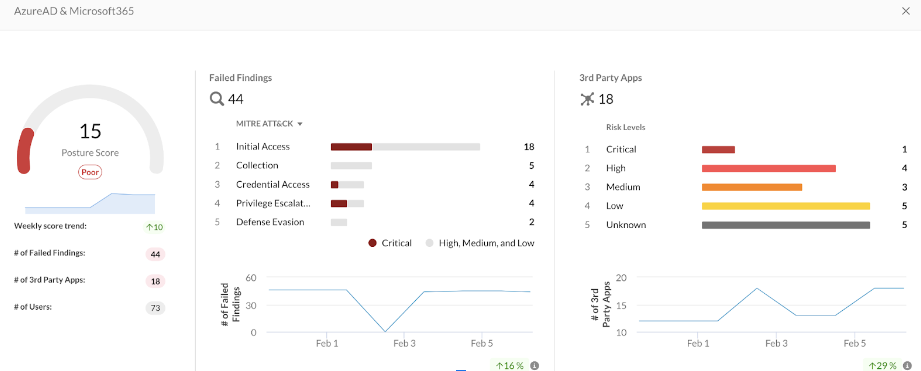

Da Sicherheit eher ein Prozess als ein Zustand ist, sollte ein ordnungsgemäß gehärtetes System auch von einer ausgereiften Überwachung, Vorfallbehandlung und Berechtigungsgenehmigung begleitet werden. Zu diesem Zweck benötigen Sie Echtzeit-Einblicke in Ihre Benutzer, die Oauth-Anwendung und die Berechtigungsverwaltungsinventare, um Benachrichtigungen über bemerkenswerte Änderungen zu erhalten.

SSPM ist eine grundlegende Sicherheitskontrolle, die entwickelt wurde, um die Einhaltung von Branchenvorschriften zu überwachen und Cloud-basierte Risiken zu minimieren. Es reduziert die Angriffsfläche über mehrere SaaS-Anwendungen hinweg drastisch und bietet einen unschätzbaren Risikokontext für eine vollständige Cloud-basierte Zero-Trust-Strategie.

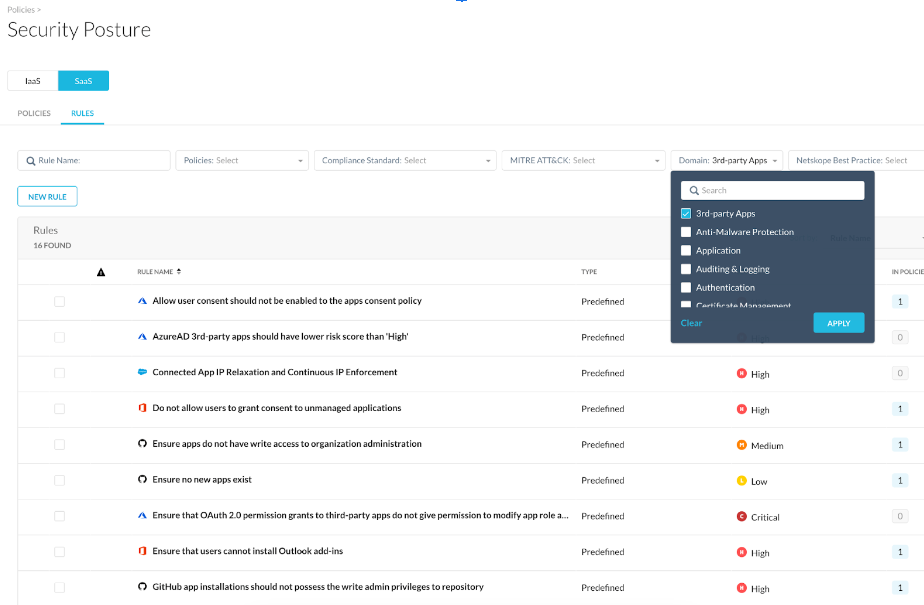

Alle oben genannten Abwehrmaßnahmen und mehr sind Teil der Netskope SSPM-Lösung. Beachten Sie auch, dass ähnliche Abwehrmechanismen, die für SaaS-Anwendungen anderer Anbieter erforderlich sind, auch von Netskope SSPM aktiviert werden. Diese Abwehrmaßnahmen können in Form von Out-of-Box-Erkennungsregeln in Netskope SSPM leicht gefunden und angewendet werden, wie sie unter den verschiedenen Taktiken von MITRE ATT&CK & der Unterdomäne mit dem Titel "Third-Party Apps" kategorisiert sind.

Beachten Sie auch die Rolle "AppRoleAssignment. "ReadWrite.All" verfügt über ein wichtiges verstecktes Merkmal, das den App-Einwilligungsprozess umgeht. Diese Rolle ist extrem privilegiert, da sie es ermöglicht, jede reine App-Berechtigung zu erteilen, einschließlich "RoleManagement.ReadWrite.Directory", die dann verwendet werden kann, um jedem noch höhere Berechtigungen bis hin zum globalen Administrator zu geben und somit eine Privilegienausweitung genau im Auge zu behalten, zu erkennen und zu verhindern.

Netskope SSPM unterstützt Sie dabei, indem es das OAuth-App-Risiko in Echtzeit bewertet, wie in der obigen Abbildung dargestellt.

Wir freuen uns darauf, Sie bei der Integration der Funktionen der nächsten Generation von Netskope SSPM zu unterstützen, um Ihr SaaS-Sicherheitsteam mit den Tools auszustatten, die es benötigt, um die kritischen Daten, Anwendungen und Benutzer Ihres Unternehmens zu schützen.

Netskope SSPM ist Teil von Netskope Intelligent SSE

Netskope SSPM ist Teil der Netskope Intelligent SSE-Plattform , die einen umfassenden, integrierten Ansatz zum Sichern von SaaS-Anwendungen bietet, der Cloud Access Security Broker (CASB), Data Loss Prevention (DLP) und moderne SSPM-Funktionen kombiniert. Es konsolidiert diese grundlegenden Sicherheitstechnologien und vieles mehr in einer marktführenden Security Service Edge ( SSE)- Plattform.

Bleiben Sie dran, um weitere Details zu den aktuellen Funktionen zu erhalten, die das Netskope SSPM-Team entwickelt, einschließlich Integrationen mit Netskope CASB und dem Risikomanagement von Anwendungen von Drittanbietern.

Wenn Sie mit SSPM noch nicht vertraut sind, sehen Sie sich die folgenden Ressourcen an oder wenden Sie sich an Netskope , um mehr zu erfahren:

Zurück

Zurück

Den Blog lesen

Den Blog lesen